Dette foredraget har to deler.

Unbricking smarthouses

Første del av foredraget handler om smartehus. Flere smarthus løsninger i Europe har blitt utsatt for angrep der angriper har satt passord på alle enheter i installasjoner, og med dette gjort alle enhetene ubrukelige. Foredraget viser angrepsmetodene og deretter hvordan det var mulig å revere engineere KNX enheter, hente ut minne og deretter lokalisere passordet som gjør det mulig å låse de opp igjen. Med dette så sparte systemeiere store summer siden de slapp å bytte ut alt av enheter.

Fra phish til Domain Admin

Den andre delen av foredraget handler om hvordan man kan ta seg fra phish til Domain Admin. Foredraget vil ta for seg et eksempel på en penetrasjonstest som starter med phishing og ender med domene admin i et stort internasjonalt foretak. I denne delen av foredraget vil du se hele angrepskjeden fra hackernes ståsted.

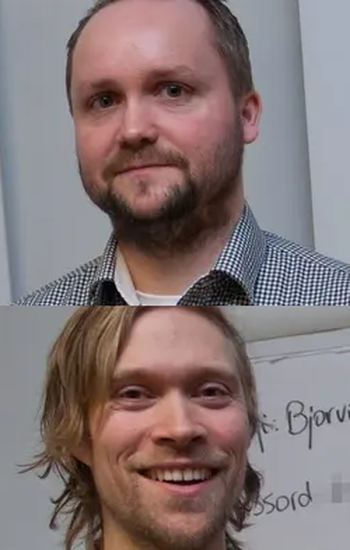

Første del av foredraget holdes av Egil Aspevik og John-André Bjørkhaug, mens andre del holdes av John-André Bjørkhaug.

Egil Aspevik begynte sitt IT eventyr på en Tiki 100. Han har en master i informatikk fra UiO. Når han ikke bryter seg inn i hardwaredingser, sikrer han infrastruktur og kode i Azure.

John-André Bjørkhaug er utdannet elektronikkingeniør, men foretrekker å ødelegge ting istedet for å bygge ting. Han har jobbet som penetrasjonstestester siden 2008, og har hovedfokus på testing av infrastruktur, fysisk sikkerhet, industrielle kontrollsystemer, IoT og social engineering.

Hvis du er opptatt av sikkerhet vil du ikke gå glipp av dette foredraget!